Everything In One Place

One central hub for all your access management needs: With tenfold, you can automate user provisioning and deprovisioning across all IT systems, track privileges through a central reporting platform and conduct access reviews for any sensitive applications.

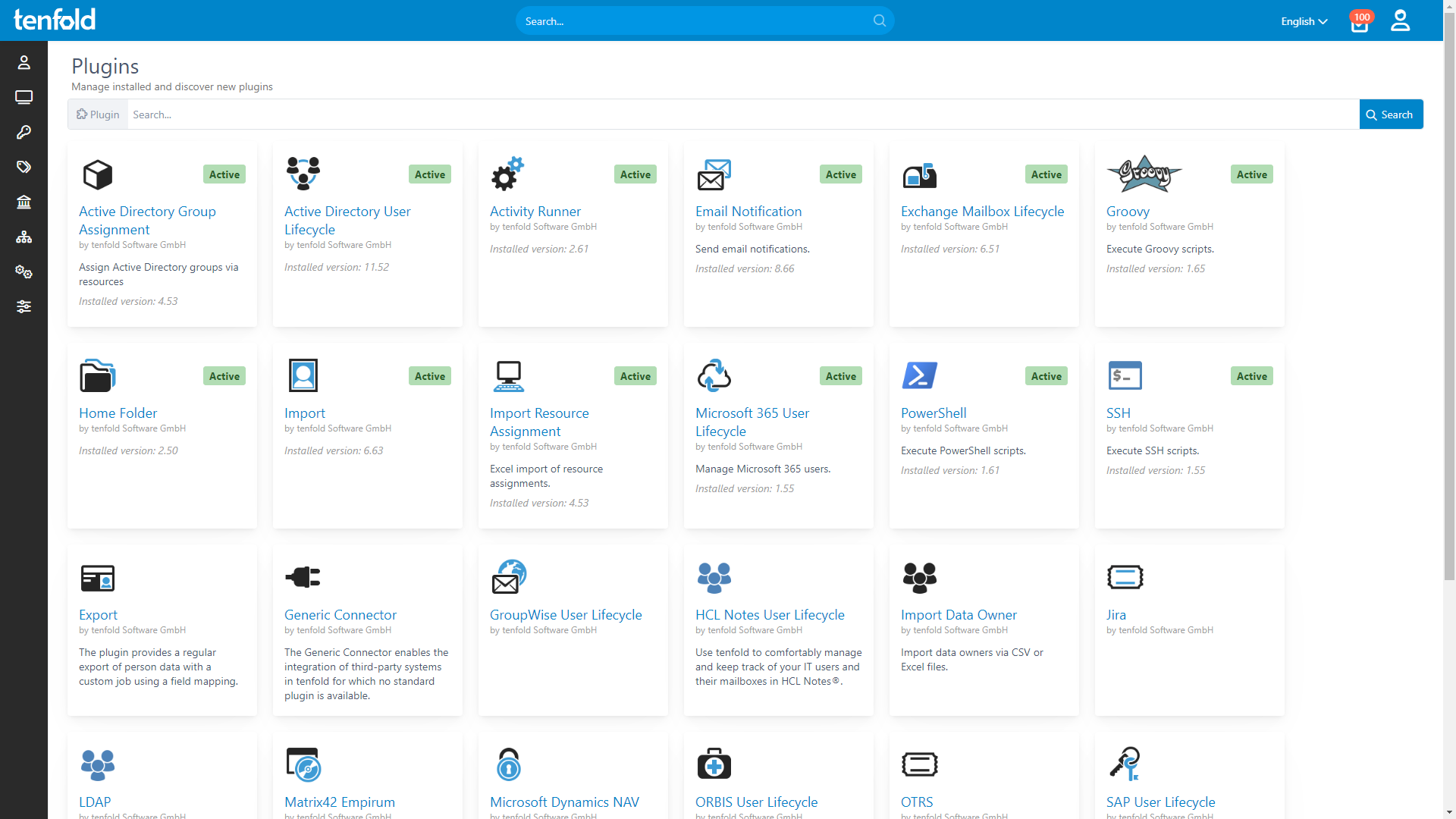

To help you integrate your existing IT infrastructure, tenfold is constantly adding new interfaces for widely-used business solutions, including HR software, help desk systems and industry-specific software. You can add or update plugins directly from the tenfold Marketplace.

tenfold plugins provide an easy-to-use, graphical interface that lets you adjust the plugin to your needs without writing a single line of code.

New plugins and updates to existing interfaces are published independently from tenfold‘s main release cycle. If you have questions about the compatibility of a specific software product, you can contact us directly.

Advantages For Your Company

Quick & Easy Setup

Manage Access Through a Single Platform

Protect Data in Third-Party Apps

Advantages For Your Users

Permissions Always Kept Up-to-Date

No More Account Maintenance

More Time For Important Tasks

Ready to Go

Thanks to the wide range of plugins providing out-of-the-box support for key systems, you can connect tenfold to your existing infrastructure in record time. This allows you to start automating tasks right away, instead of spending months configuring interfaces or writing custom code.

You can learn more about the system requirements and specific features of tenfold‘s plugins in our plugin overview.

tenfold at a Glance

All Systems

From Active Directory to Azure AD and third-party apps: Manage all IT systems through one automated platform with tenfold.

All Workflows

On/Offboarding, self-service, central reporting and regular audits. For all accounts, permissions and unstructured data.

No-Code IAM

Prebuilt plugins and no-code configuration make tenfold quick and easy to deploy, use and maintain.

No Plugin? No Problem!

Given the wide variety of apps and services available on the market, tenfold cannot provide pre-built plugins for every software solution.

To help you connect any currently used systems to our IAM solution, tenfold provides a flexible REST API, scripting interfaces and data import/export features. With this toolbox, even in-house software can be integrated with tenfold.

See tenfold in Action With Our Feature Video

Schedule a Live Demo With One of Our Experts

Put tenfold to the Test With Our Free Trial!