Was kann das PKE SMS Plugin?

Mit dem PKE SMS Plugin ist sowohl die Zuordnung der angelegten Zutrittskarten an bestimmte Mitarbeiter, als auch die Freischaltung der jeweiligen Zutrittsbereiche je Karte über tenfold möglich. Zutrittskarten und Bereiche können ebenso in tenfold Profilen genutzt werden. Damit kann der physische Zutritt automatisiert auf Basis von Abteilung, Standorte und anderer Kennzeichen ermöglicht und natürlich auch gesperrt werden.

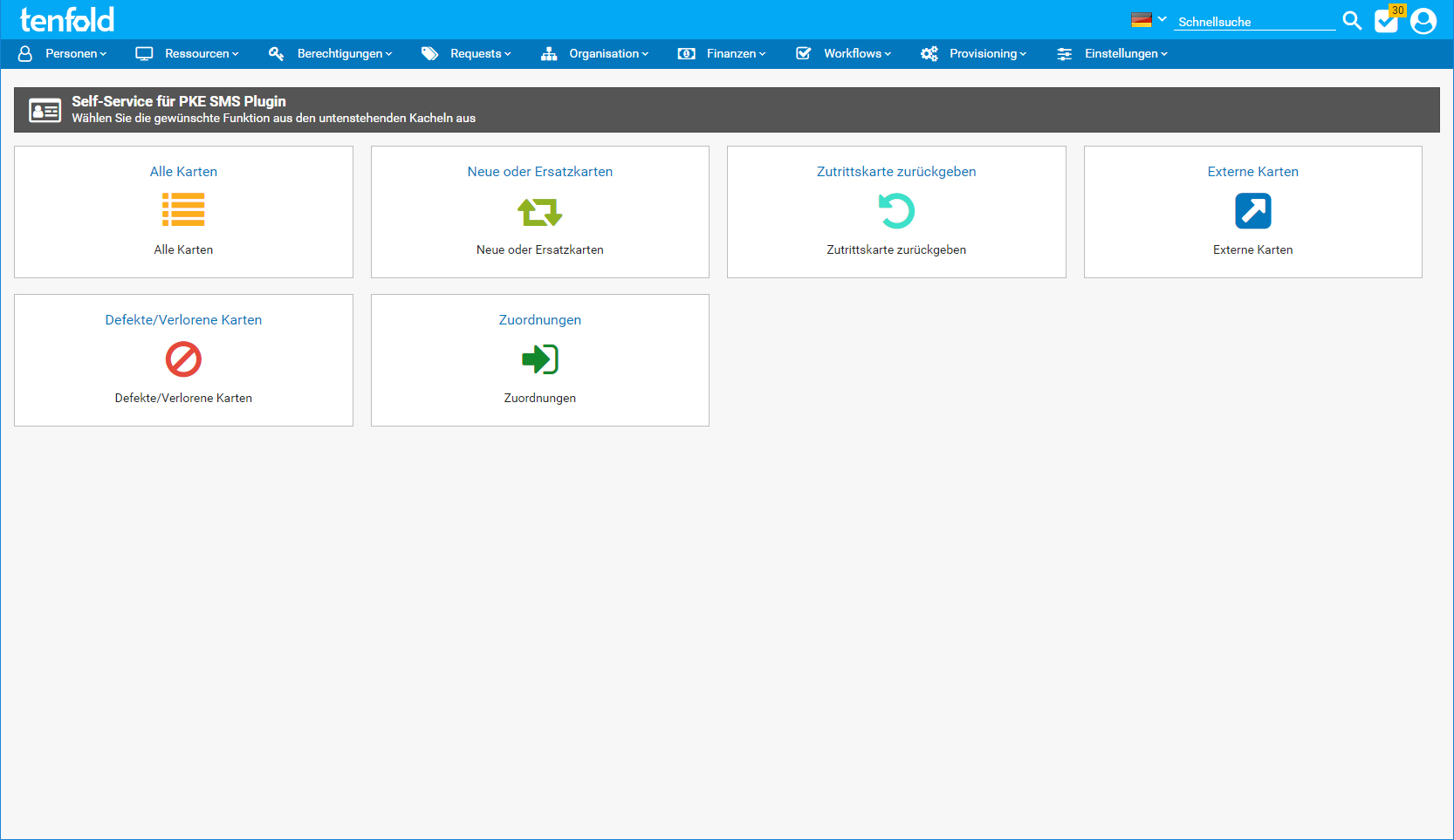

Das Plugin nutzt die neuen Features zur GUI-Integration von tenfold Plugins. Das bedeutet, dass nach Installation des Plugins eine Self-Service-Kachel zur Verfügung steht, welche über spezifische Masken die Verwaltung der Karten und Bereiche sehr einfach möglich macht. Der Datenaustausch mit dem SMS von PKE erfolgt auf Dateibasis.

Enterprise Edition

Systemvoraussetzungen:

Entsprechende Verzeichnisse auf dem Fileserver für den Datenaustausch

Funktionsumfang

Zuordnung von Zutrittskarten an Personen

Entfernung von Zutrittskarten

Zuordnung von Zutrittsbereichen an Zutrittskarten

Entfernung von Zutrittsbereichen

Übersicht über alle aktiven und freien Zutrittskarten

Workflow zur Ausstellung und Retournierung von Ersatzkarten (mit automatischer, temporärer Sperre der Hauptkarte)

Verwaltung der Besucherkarten

Einbindung von Zutrittskarte und Zutrittsbereichen in tenfold Profile

Rücksynchronisation aus dem PKE-System

tenfold auf einen Blick

Alle Systeme

Egal ob Active Directory, Azure AD oder Business-Application: Mit tenfold verwalten Sie alle IT-Systeme zentral und automatisch.

Alle Workflows

On/Offboarding, Self-Service, zentrales Reporting und laufende Audits. Für alle Konten, Rechte und unstrukturierte Daten.

No-Code IAM

Schnell und einfach zum neuen IAM dank No‑Code Konfiguration und vorgefertigten Schnittstellen.