Digitale Prozesse steuern und absichern

Die Digitalisierung macht auch vor dem verarbeitenden Gewerbe nicht halt: Durch Automatisierung und den Einsatz modernster Steuerungssysteme werden Produktionsanlagen zunehmend digital. Die Grenze zwischen IT-Systemen und der Operational Technology (OT) verschwimmt.

Diese Vernetzung macht Herstellungsprozesse immer effizienter, aber auch anfällig für digitale Bedrohungen. Immer häufiger müssen Hersteller in Folge von Cyberangriffen ihre Produktion stoppen.

Normen und Standards

Ausfällen sind nicht nur mit wirtschaftlichen Folgen verbunden, sondern können in Produktionsanlagen auch eine erhebliche Gefahr für Mitarbeiter und Anwohner bedeuten. Die Absicherung digitaler Systeme gewinnt daher immer mehr an Bedeutung.

Betriebe, die Gefahrstoffe verarbeiten, sind etwa durch das IT-Sicherheitsgesetz 2.0 und die KRITIS-Verordnung verpflichtet, ihre IT angemessen abzusichern. Die steigende Gefahr durch Cyberangriffe führt außerdem dazu, dass immer mehr Firmen für Zulieferer eine Zertifizierung nach Normen wie ISO 27001 voraussetzen, um ihre Lieferkette abzusichern.

NIS2: Access Governance Anforderungen

Informieren Sie sich: Welche Anforderungen stellt NIS2 an das Zugriffsmanagement und wie hilft tenfold Ihnen dabei, diese schnell und einfach zu erfüllen.

Diese Unternehmen vertrauen auf tenfold Access Management

Lindner Group KG

Arnstorf (DE)

Sappi Austria Produktions-GmbH

Gratkorn (AT)

Bürkert GmbH & Co. KG

Ingelfingen (DE)

Grimme Landmaschinenfabrik

Damme (DE)

Sicherheit und Effizienz

Die IAM-Software tenfold hilft Unternehmen dabei, sich vor Cyberangriffen zu schützen, indem Sicherheitslücken durch Benutzerkonten mit überflüssigen Berechtigungen konsequent eliminiert werden. Gleichzeitig trägt tenfold durch die Automatisierung von Standard-Aufgaben in der Berechtigungsvergabe dazu bei, den Verwaltungsaufwand in IT-Systemen wesentlich zu reduzieren.

Dies gelingt durch das automatische User Lifecycle Management: tenfold analysiert bei seiner Inbetriebnahme die bestehenden Berechtigungen von Benutzern und hilft so dabei, Standard-Rechte für unterschiedliche Abteilungen und Aufgaben zu definieren.

Werden künftig neue Benutzer angelegt oder bestehende angepasst, bearbeitet tenfold selbstständig die entsprechenden Berechtigungen. Und das in allen verknüpften Systemen: dem lokalen Active Directory und File Server, in Microsoft 365 und in zahlreichen Third-Party-Anwendungen.

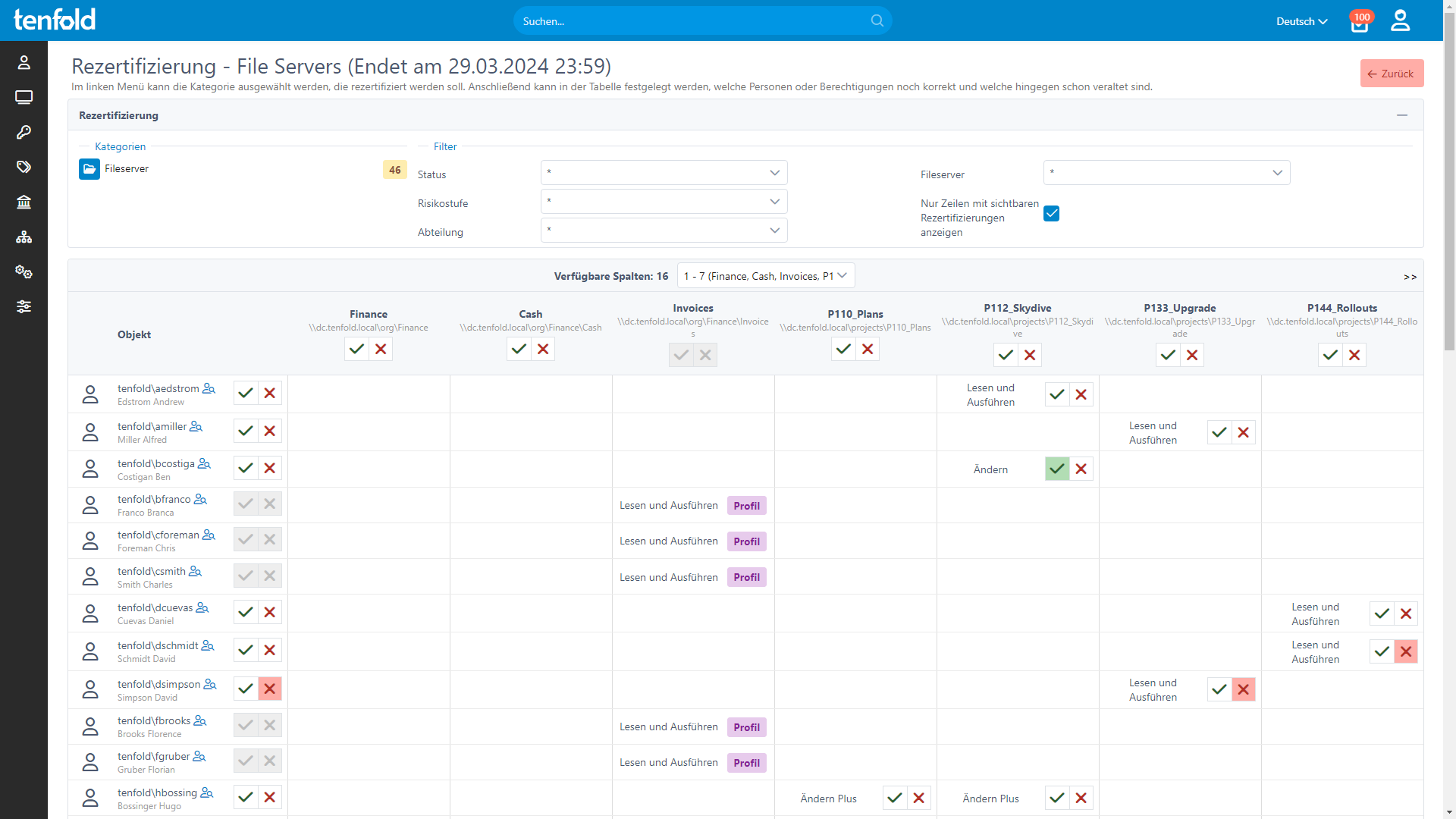

Self-Service und Rezertifizierung

Das Standard-Set an Berechtigungen wird dabei so klein wie möglich gehalten, um Best Practices der IT-Sicherheit wie dem Least-Privilege-Prinzip zu entsprechen. Zusätzliche Rechte können über ein Self-Service-Feature angefordert und vom jeweiligen Dateneigentümer freigegeben werden.

Damit Zugänge nicht länger bestehen als nötig, müssen Data Owner von ihnen zugewiesene Rechte im Verlauf regelmäßiger Access Reviews auf Aktualität prüfen. Von der initialen Vergabe bis hin zur Bestätigung oder Löschung dokumentiert tenfold dabei sämtliche Änderungen an Zugriffsrechten und macht diese nachträglich abruf- und auditierbar.

Das detaillierte Reporting hilft beim Erfüllen von Sicherheitsstandards und der Vorbereitung auf Compliance-Audits. Erleben auch Sie die Vorteile von tenfold und fordern Sie jetzt einen kostenlosen Test an, um den vollen Funktionsumfang im Detail zu sehen.

Erfahren Sie mehr über die Vorteile von Identity & Access Management

Lernen Sie den vollen Funktionsumfang von tenfold kennen!

Lassen Sie sich jetzt ein individuelles Angebot von uns erstellen