Identity Governance Herausforderungen für Autohersteller und Zulieferer

Die Autoindustrie ist in Bewegung: Mit innovativen Technologien, neuen Antriebsformen und zunehmend autonomen Fahrzeugen begegnen Hersteller den veränderten Anforderungen im Bereich Mobilität. Dabei verwandelt sich die Maschine Auto zunehmend in einen Computer auf Rädern, der Passagieren integriertes WLAN, Bluetooth und USB-Verbindungen, sowie zahlreiche Smart-Features bietet.

Dieser Fortschritt kann allerdings auch zum Risiko werden: Vernetzte Fahrzeuge sind potenziell für Hacker und Schadsoftware anfällig, wodurch Informationssicherheit über den gesamten Lebenszyklus von Fahrzeugen hinweg an Bedeutung gewinnt. Zudem dürfen Informationen über eigene Bauteile weder in die Hände von Angreifern noch von Wettbewerbern geraten.

Neue IT-Sicherheitsstandards

Autohersteller stehen vor der Herausforderung, den Zugang zu sensiblen Produktionsdaten sowohl vor Ort als auch bei Zulieferern abzusichern, ohne dabei den Informationsfluss und die Entwicklung neuer Technologien zu blockieren. Durch einheitliche, herstellerübergreifende Normen versucht die Industrie, die IT-Sicherheit in allen Produktionsphasen zu gewährleisten.

Darüber hinaus legen neue Standards wie UNECE WP.29 und ISO/SAE 21434 Richtlinien für Fahrzeugsoftware, laufende Updates und das Sicherheitsmanagement während der Entwicklung fest.

Identity und Access Management Software: Produkte im Vergleich

Finden Sie in diesem Whitepaper heraus, welche Kategorien von Identity und Access Management Software am Markt erhältlich sind und welches Produkt optimal auf Ihre Bedürfnisse abgestimmt ist.

Diese Automobil-Unternehmen vertrauen auf tenfold Access Governance

HWA AG

Affalterbach (DE)

Rosenbauer International AG

Leonding (AT)

IMS Gear SE & Co. KgaA

Donaueschingen (DE)

LKQ Stahlgruber

Poing (DE)

tenfold: IT-Sicherheit & Compliance

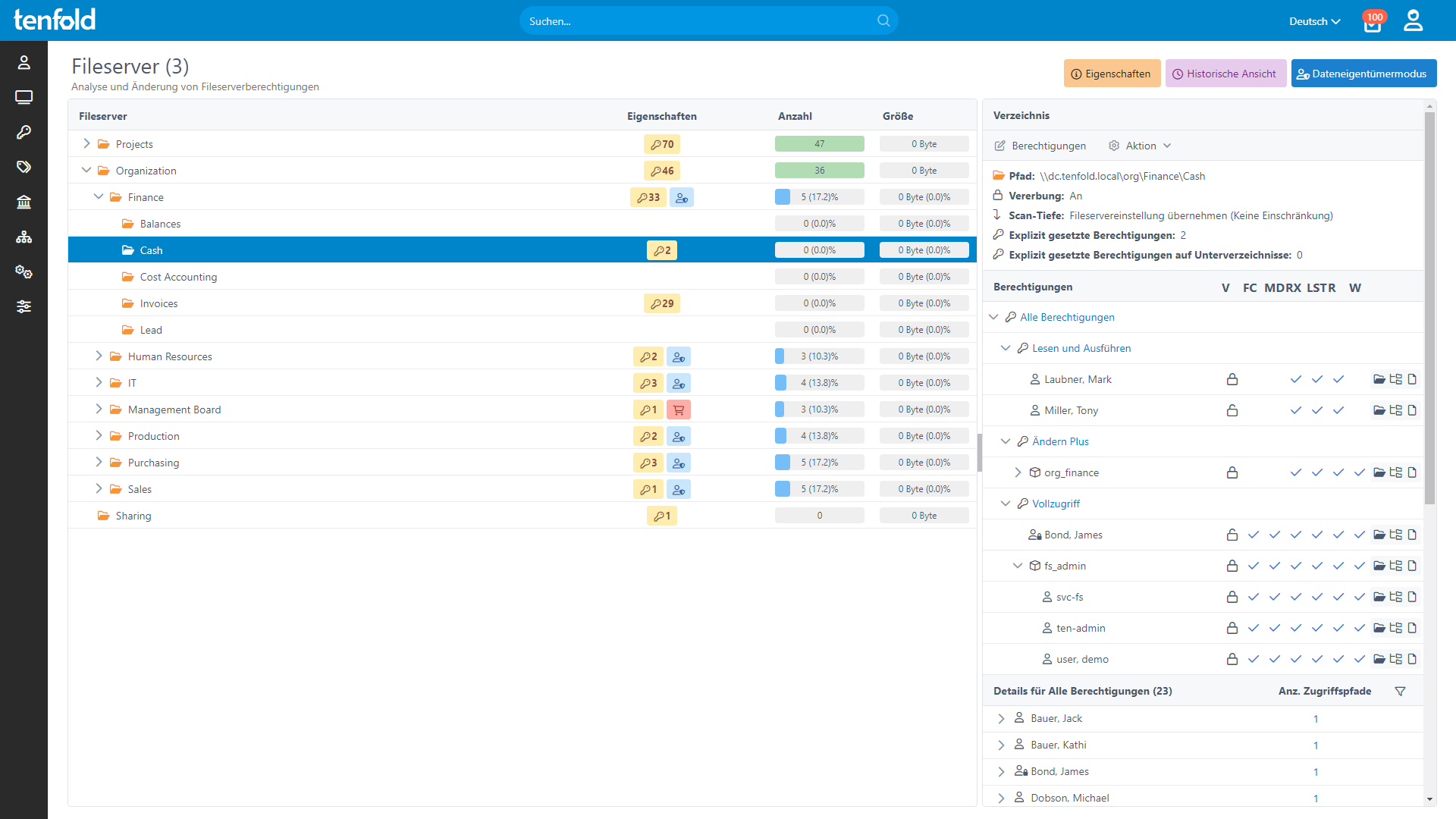

Als zentrale Plattform für die Verwaltung von Benutzern und Zugriffsrechten bietet tenfold die Grundlage für bessere Sicherheit und Compliance in Ihrem Unternehmen. Dank zahlreicher vorgefertigter Plugins, dem Import von Benutzerdaten und einem automatischen Assistenten für das Erstellen von Berechtigungsprofilen lässt sich tenfold schnell und einfach in Betrieb nehmen.

Einmal installiert, ermöglicht tenfold die Vergabe und Anpassung von Berechtigungen auf dem lokalen Fileserver und Active Directory, in Microsoft-Cloud-Diensten und Drittanwendungen wie SAP ERP, Jira und HCL Notes. Weitere Systeme lassen sich mithilfe des tenfold Generic Connector und einer flexiblen REST API verbinden.

Quer durch alle verwalteten Systeme sorgt tenfold dabei für die konsequente Umsetzung von Best Practices der IT-Sicherheit wie dem Least-Privilege-Prinzip. So trägt die Identity und Access Management Lösung dazu bei, Ihr Unternehmen vor Cyberangriffen und Datendiebstahl zu schützen.

Einfache Verwaltung & Dokumentation

Die Steuerung von Zugriffsrechten wird dank tenfold nicht nur sicherer, sondern auch einfacher. Privilegien, die über das Standard-Set eines Benutzers hinausgehen, können über eine Self-Service-Plattform angefordert und direkt vom jeweiligen Dateneigentümer freigegeben werden.

Um die Sicherheit von Freigaben zu gewährleisten, müssen diese Data Owner vergebene Berechtigungen regelmäßig auf Aktualität prüfen. Im Rahmen dieser Access Reviews (Rezertifizierung) können überflüssige Rechte mit nur einem Klick entfernt werden.

Darüber hinaus dokumentiert tenfold sämtliche Änderungen an Zugriffsrechten und fasst über umfangreiche Reporting-Tools auf einen Blick zusammen, wer im Unternehmen auf welche Daten Zugriff hat und hatte.

So hilft tenfold beim Erfüllen von Compliance-Audits und wesentlichen Anforderungen an das Informationsmanagement. Noch nicht überzeugt? Melden Sie sich jetzt zu einem kostenlosen Test an und lernen Sie den vollen Funktionsumfang von tenfold kennen.

Erfahren Sie mehr über die Vorteile von Identity & Access Management

Lernen Sie den vollen Funktionsumfang von tenfold kennen!

Lassen Sie sich jetzt ein individuelles Angebot von uns erstellen