Sichere Übermittlung von Passwörtern mit tenfold

Wenn ein Benutzerkonto, zum Beispiel im Active Directory oder SAP angelegt wird, muss auch ein initiales Passwort festgelegt werden. tenfold erzeugt in diesem Fall ein Zufallspasswort, das den Richtlinien des jeweiligen Systems entspricht. Dieses Initialpasswort muss der Benutzer bei der ersten Anmeldung ändern.

Dieser Vorgang – ob manuell oder mit tenfold durchgeführt – muss oft durchlaufen werden. Genauer: bei jeder Benutzeranlage. Dabei wird ein wesentlicher Aspekt häufig vergessen: Auf welche Weise erhält der Benutzer das Initialpasswort eigentlich? Hier gibt es verschiedene Möglichkeiten, die wir uns jetzt genauer anschauen.

Variante 1 – Credentials in einer E-Mail

Die schlechteste Variante besteht darin, den Benutzernamen und das Initialpasswort in derselben E-Mail zu versenden. Beim Versand von Passwörtern über E-Mail bestehen gleich mehrere Gefahren:

Das Mithören des Netzwerkverkehrs im WAN/LAN oder am Endpoint hilft dem Angreifer nicht, weil das Passwort nicht im Klartext übertragen wird.

Der E-Mail-Account des Empfängers kann gehackt werden, wodurch der Angreifer ebenfalls umgehend Zugriff erlangt.

Die E-Mail kann versehentlich weitergeleitet werden, wodurch einem Unbeteiligten die sensiblen Anmeldedaten zugespielt werden.

Variante 2 – Credentials in zwei E-Mails aufteilen

Kaum eine Verbesserung bringt die Variante, Benutzernamen und Initialpasswort in zwei separate E-Mails aufzuteilen. Damit wirkt sich der versehentliche Versand einer E-Mail nicht ganz so drastisch aus, die anderen Gefahren bleiben aber bestehen.

Variante 3 – Credentials über mehrere Medien senden

Eine sicherere Methode ist es, die Zugangsdaten über verschiedene Medien zu senden. So kann z.B. der Benutzername per E-Mail gesendet werden und das Initialpasswort per SMS. Diese Variante ist technisch oft nur schwer umzusetzen, da die technische Ausstattung nicht für alle Mitarbeiter gleich ist. So verfügen manche Mitarbeiter vielleicht nicht über ein Mobiltelefon bzw. keinen anderen zusätzlichen Kommunikationskanal als E-Mail.

tenfold – Versenden von One-Time-Secrets

Wenn Initialpassworte von tenfold generiert und versendet werden, wird ein Mechanismus verwendet, den wir als One-Time-Secret (OTS) bezeichnen. Der Empfänger des Passworts erhält dabei, wie in den oben beschriebenen Varianten, eine E-Mail.

Das Besondere daran ist, dass die E-Mail aber kein Passwort im Klartext enthält. Stattdessen beinhaltet die Nachricht einen Unique Link, der auf eine abgesicherte Website verweist.

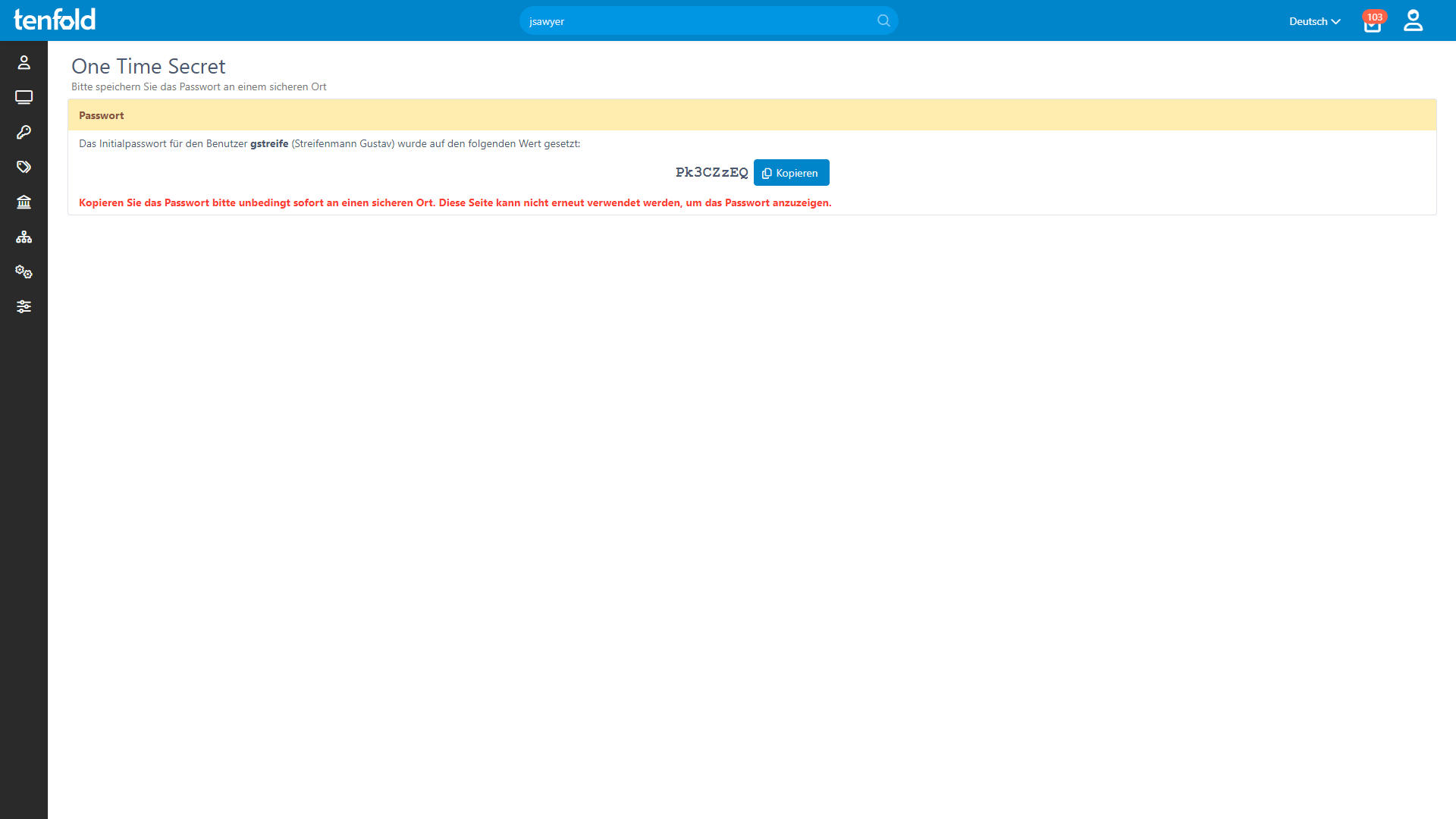

Durch den Link muss sich der Empfänger an tenfold authentifizieren. Das passiert je nach Einstellung über SSO (Single Sign On) via Kerberos oder Multi-Factor-Authentication (MFA). Die verlinkte Seite öffnet sich nur, wenn die Authentifizierung erfolgreich war und der Benutzer der rechtmäßige Empfänger des Passworts ist.

Auf der Seite selbst befindet sich das Passwort im Klartext. Dieses darf der Benutzer anschließend selbst für die Anmeldung verwenden oder auf sicherem Wege weitergeben. Nach dem einmaligen Abrufen des Links wird dieser ungültig und kann nicht wiederverwendet werden. Wird der Link binnen 7 Tagen nicht verwendet, verfällt er automatisch, und das Passwort kann nicht mehr abgefragt werden.

tenfold garantiert die sichere Passwort-Übermittlung

Der One-Time-Secret-Mechanismus von tenfold schützt sowohl vor unbedachtem als auch vor mutwilligem Missbrauch der initialen Anmeldeinformationen:

Das Mithören des Netzwerkverkehrs im WAN/LAN oder am Endpoint hilft dem Angreifer nicht, weil das Passwort nicht im Klartext übertragen wird.

Nur der tatsächliche Empfänger kann das Passwort lesen. Irrtümliches Weiterleiten einer E-Mail oder missbräuchliches Verhalten werden ausgeschlossen.

Der Empfänger wird durch ein sicheres Verfahren authentifiziert (Kerberos und/oder MFA).

Alte, nicht verwendete Initialpasswörter können nicht extrahiert und missbräuchlich verwendet werden.

Die Nutzung des OTS-Verfahrens wird aktuell in den Plugins für Active Directory User Lifecycle und SAP ERP unterstützt.

Die TOP 5 Gründe für Identity & Access Management